maritime cyber risk

Navi e yacht sono gestiti da un sistema centralizzato che controlla la navigazione, i motori, l'intrattenimento, l'illuminazione, l'aria condizionata ed altro.

Un aspetto preoccupante è che possono essere controllati in modalità wireless da iPad ed altri dispositivi.

Questo tipo di gestione, sebbene molto conveniente, può esporre uno yacht a una moltitudine di minacce alla sicurezza informativa, sia interne, che esterne, esponendolo al rischio di attacchi cyber-cinetici.

In una nave vi sono connessioni a diverse reti esterne e, all'interno di una nave, vi sono diverse reti interne che sono interconnesse in vari modi.

Inoltre, esistono diversi tipi di endpoint (utilizzati da equipaggio e ospiti) connessi ad Internet.

Questa complessità può creare buchi e vulnerabilità che possono essere sfruttati dagli hacker.

La superficie di attacco è ampia perché la sicurezza dei dispositivi IT e OT, di solito, non viene gestita correttamente a bordo.

Una nave può essere collegata in due modi: con sistemi di comunicazione terrestri o satellitari.

I sistemi di comunicazione utilizzati dipendono dal tipo di utilizzo: operazioni vicino alla costa, operazioni nell'area portuale, operazioni in acque profonde.

I sistemi di comunicazione terrestre si basano principalmente sulla connettività mobile.

Gli utenti (equipaggio e ospiti) possono fungere quindi da ponte di comunicazione con i loro laptop, smartphone e tablet aprendo brecce agli attacchi informatici.

Le potenziali minacce sono:

- Accesso al sistema di navigazione (attacchi cyber-cinetici)

- Accesso ai sistemi di intrattenimento

- Accesso a informazioni e dati privati

I potenziali impatti sono:

- Sicurezza degli ospiti, dell'equipaggio e dello yacht (attacchi cyber-cinetici)

- Privacy degli ospiti e dell'equipaggio

- Danno ambientale (attacchi cibercinetici)

- Reputazione

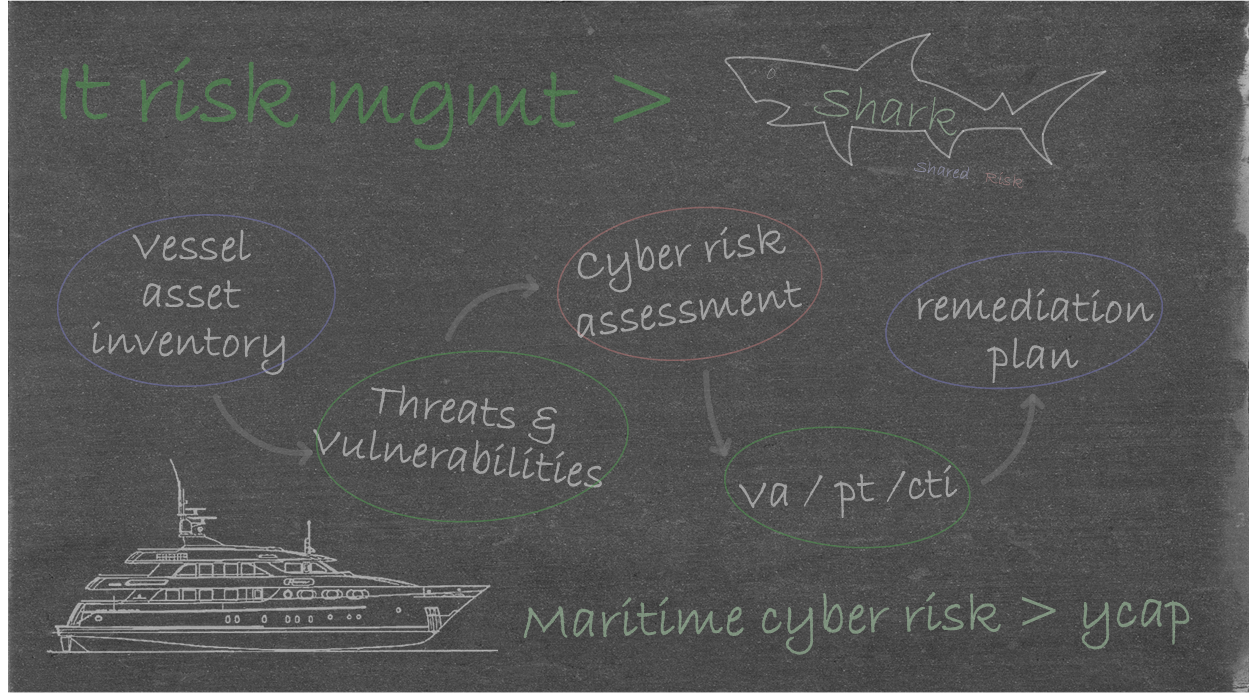

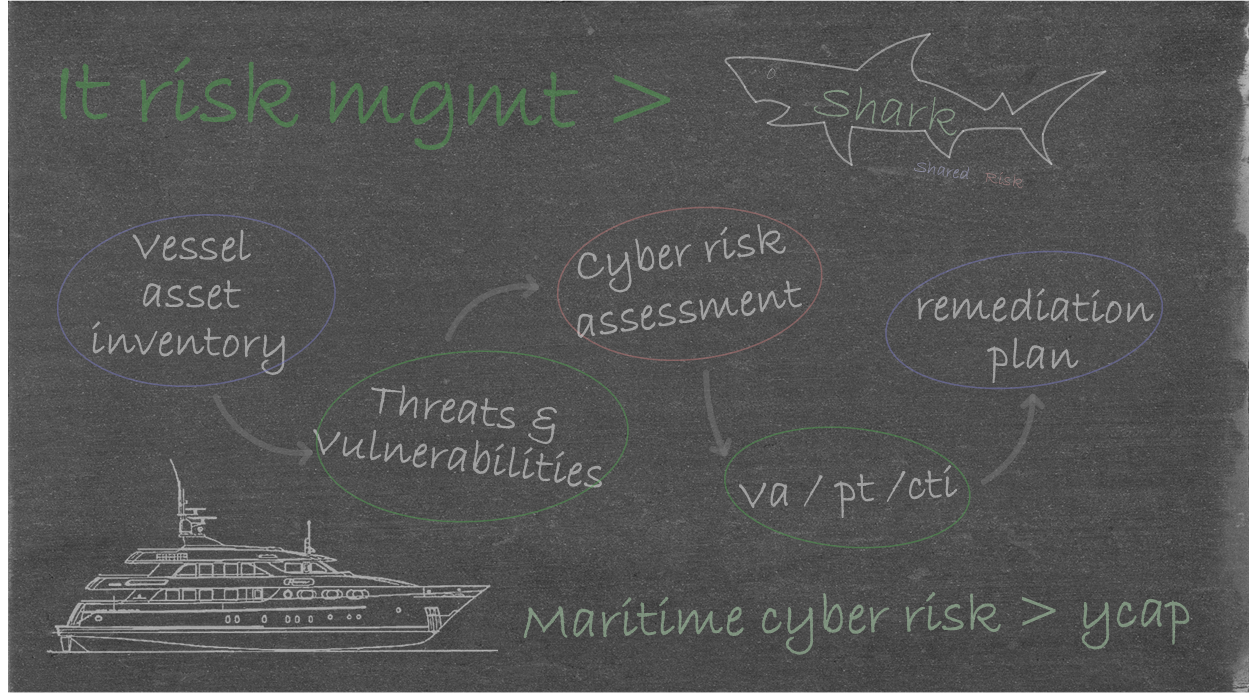

iqons ha sviluppato la metodologia YCAP (Yacht Cyber Attack Prevention) per identificare le risorse IT e OT di bordo, minacce e vulnerabilità e per eseguire una valutazione del rischio informativo completata da test informatici attivi e passivi al fine di creare un buon piano di rimedio.